Creator: Nur Rizki dan Azka Najiha

Editor dan Publisher: Azka Najiha

Assalamu’alaikum Warahmatullahi Wabarakatuh. Halo guys! Apa kabar kalian? semoga sehat selalu yaa. Himasis ngerilis artikel lagi nih, kita mau bahas apa aja sih gangguan yang ada pada suatu sistem komputer? Penasaran kan? yuk disimak teman teman.

Serangan terhadap keamanan sistem informasi (security attack) dewasa ini seringkali terjadi. Kejahatan computer (cyber crime) pada dunia maya seringkali dilakukan oleh sekelompok orang yang ingin menembus suatu keamanan sebuah sistem. Aktivitas ini bertujuan untuk mencari, mendapatkan, mengubah, dan bahkan menghapus informasi yang ada pada sistem tersebut jika memang benar-benar dibutuhkan.

Security Attack adalah segala bentuk pola, cara, metode yang dapat menimbulkan gangguan terhadap suatu sistem komputer atau jaringan. Menurut W. Stallings [William Stallings, “Network and Internetwork Security,” Prentice Hall, 1995.] serangan (attack) terdiri dari:

- Interruption (interupsi layanan)

Perangkat sistem menjadi rusak atau tidak tersedia. Serangan ditujukan kepada ketersediaan (availability) dari sistem. Contoh: perusakan terhadap suatu item hardware, pemutusan jalur komunikasi, disable sistem manajemen file.

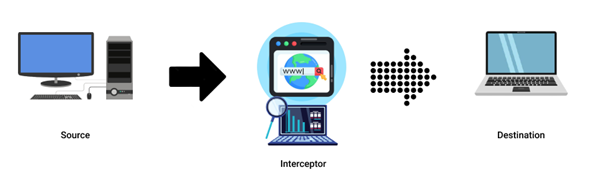

- Interception (pengalihan layanan)

Pengaksesan asset informasi oleh orang yang tidak berhak atau berwenang. Contoh serangan ini adalah Wiretapping atau penyadapan, suatu kejahatan yang berupa penyadapan saluran komunikasi khususnya jalur yang menggunakan kabel.

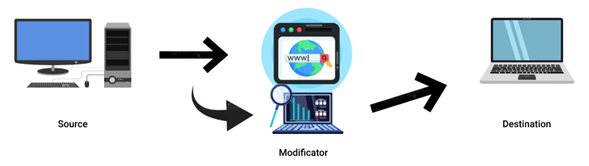

- Modification (pengubahan)

Merupakan jenis serangan terhadap layanan integrity. Pengaksesan data oleh orang yang tidak berhak, kemudian ditambah, dikurangi, atau diubah setelah itu baru dikirimkan pada jalur komunikasi. Contoh mengubah tampilan website (defacing), menempelkan Trojan (virus) pada web atau email, atau pemakai lain yang mengubah informasi tanpa izin, “man in the middle attack” dimana seseorang menempatkan diri di tengah pembicaraan dan menyamar sebagai orang lain.

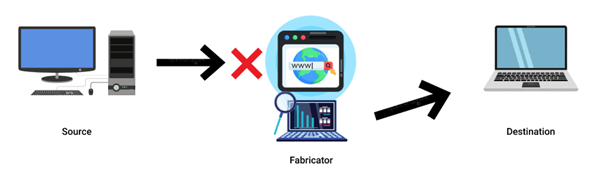

- Fabrication (produksi - pemalsuan)

Seorang user yang tidak berhak mengambil data, kemudian menambahkannya dengan tujuan untuk dipalsukan. Fabrication merupakan serangan terhadap layanan authentication. Contoh serangan ini adalah Phising Mail,memasukkan pesan-pesan palsu seperti e-mail palsu ke dalam jaringan komputer.

Beberapa Bentuk Ancaman Jaringan

- Sniffer, peralatan yang dapat memonitor proses yang sedang berlangsung.

- Spoofing, penggunaan komputer untuk meniru(dengan cara menimpa identitas atau alamat IP.

- Remote Attack, segala bentuk serangan terhadap suatu mesin dimana penyerangnya tidak memiliki kendali terhadap mesin tersebut karena dilakukan dari jarak jaruh diluar sistem jaringan atau media transmisi.

- Hole, kondisi dari software atau hardware yang bisa diakses oleh pemakai yang tidak memiliki otoritas atau meningkatnya tingkat pengaksesan tanpa melalui proses otorisasi

- Phreaking, perilaku menjadikan sistem pengamanan telepon melemah

- Hacker, orang yang secara diam-diam mempelajari sistem yang biasanya sukar dimengerti untuk kemudian mengelolanya dan men-share hasil uji coba yang dilakukannya. Hacker tidak merusak sistem

- Craker, orang yang secara diam-diam mempelajari sistem dengan maksud jahat. Muncul karena sifat dasar manusia yang selalu ingin membangun (salah satunya merusak)

Sumber:

Keamanan Jaringan Internet dan Firewall – Ditjen Aptika (kominfo.go.id)